クラウドセキュリティとは?リスク・安全性から、対策までをわかりやすく解説

株式会社サイバーセキュリティクラウド

投稿日:2026/05/07

クラウドを使い始めたものの、「どこに何のリスクがあるのか」「何から手をつければいいのか」と迷っている担当者は少なくありません。本記事では、クラウドセキュリティの定義・代表的なリスク・具体的な対策を体系的に解説します。

目次

- クラウドセキュリティとは、クラウド上のデータやアプリなどをサイバー攻撃などの脅威から守るための取り組みのこと

- なぜ今クラウドセキュリティが重要なのか

- オンプレミスとクラウドのセキュリティの違い

- クラウドサービスの種類と責任範囲

- SaaS・PaaS・IaaSの違い

- 責任共有モデル:自社が守る範囲はどこか

- クラウドセキュリティの5つのリスク

- 不正アクセス・情報漏洩

- サイバー攻撃(ランサムウェア等)

- 設定ミス・権限管理不備

- データ消失

- コンプライアンス違反

- 自社のクラウドセキュリティのチェックポイント

- セキュリティ担当が兼務になっていないか

- アラート対応が後回しになっていないか

- クラウドの設定を定期的に見直しているか

- クラウドセキュリティの8つの対策方法

- 多要素認証・アクセス制御の強化

- データの暗号化

- 設定の定期見直しと監査ログの取得

- 脆弱性の検知・管理

- バックアップ体制の整備

- シャドーITの管理

- 従業員教育

- セキュリティパートナーの選定

- 信頼できるクラウドセキュリティサービスの選び方

- 確認すべき主要な認証・基準

- マネージドセキュリティサービスという選択肢

- 専任チームがいなくてもできるセキュリティ体制

- セキュリティ人材不足が引き起こすリスク

- フルマネージドセキュリティサービスとは

- CloudFastenerで解決できること

- クラウドセキュリティにおいてよくある質問

- クラウドは安全ですか?

- クラウドセキュリティにはどんな種類がありますか?

- クラウドサービスにおけるセキュリティ対策は?

クラウドセキュリティとは、クラウド上のデータやアプリなどをサイバー攻撃などの脅威から守るための取り組みのこと

クラウドセキュリティとは、クラウド上に保存・処理されるデータ、アプリケーション、インフラストラクチャを不正アクセスや情報漏洩、サイバー攻撃などの脅威から守るための取り組みの総称です。

具体的には、アクセス制御・暗号化・脆弱性管理・ログ監視・コンプライアンス対応など、幅広い技術的・運用的な施策が含まれます。クラウド環境はインターネット経由でアクセスする性質上、適切な対策なしに運用すると攻撃の標的になりやすく、オンプレミス(自社設備)とは異なる視点でのセキュリティ設計が求められます。

フルマネージドセキュリティサービスならクラウドファスナーCloudFastener(クラウドファスナー)は、AWSをはじめ、Azure、Google Cloud環境を強化するフルマネージドセキュリティサービスです。脅威見地から設定・運用・インシデント対応・復旧まで、セキュリティ専門家がワンストップでサポートします。 |

なぜ今クラウドセキュリティが重要なのか

国内のクラウド利用は急速に拡大しています。総務省「令和7年版 情報通信白書」*1によると、クラウドサービスを利用している企業の割合は80.6%に上っており、企業規模を問わず浸透が進んでいる状況です。 一方で、サイバー攻撃の件数・巧妙さも年々増加しています。IPA(情報処理推進機構)の「情報セキュリティ10大脅威 2026」*2でも、2026年版においてもランサムウェアによる被害やサプライチェーン攻撃がトップ常連となっています。クラウド利用が広がるほど、適切なセキュリティ対策を講じていなければ、被害リスクはそれに伴い高まります。

*1:出典:令和7年版 情報通信白書|総務省

*2:出典:情報セキュリティ10大脅威2026|IPA 独立行政法人情報処理推進機構

オンプレミスとクラウドのセキュリティの違い

オンプレミス環境では、ハードウェアからOSまですべてを自社で管理するため、セキュリティの責任範囲が一元的に自社にあります。自社拠点に機器を置く形態はもちろん、データセンターにサーバを借りて遠隔で運用するケースも同様で、サーバ内部の管理責任は利用企業側が負います。

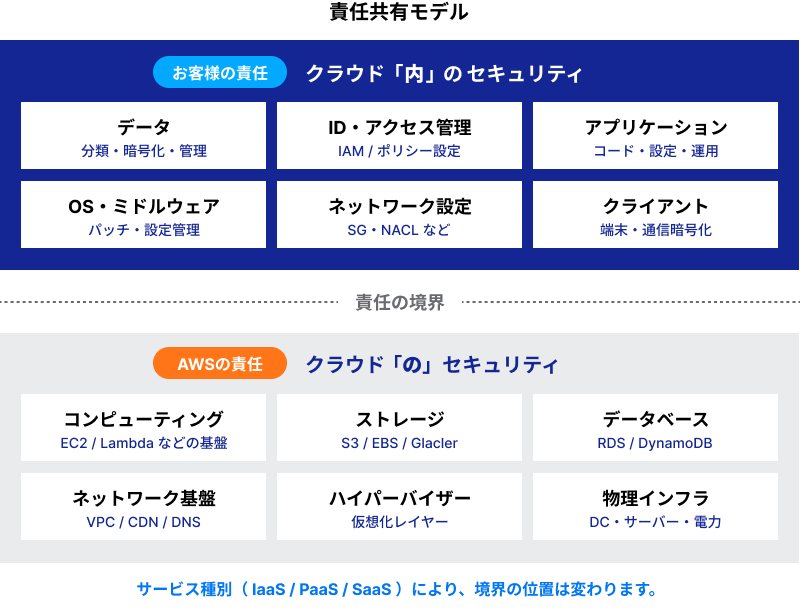

一方クラウドでは、クラウドプロバイダと利用企業が責任を分担する「責任共有モデル(Shared Responsibility Model)」が適用されます。

プロバイダ側が物理インフラやネットワーク基盤などを担当する一方、データの管理やアクセス権限の設定、アプリケーションの保護は利用企業側の責任となるケースが多いです。このモデルを正確に理解していないと、「プロバイダが全部守ってくれる」という誤解が生まれ、対策に空白が生じます。

クラウドサービスの種類と責任範囲

一口にクラウドといっても、SaaS・PaaS・IaaSの3種類があり、それぞれで利用企業が担うセキュリティ責任の範囲は異なります。自社が何を利用しているのかを把握することが、対策の出発点となります。

SaaS・PaaS・IaaSの違い

| 種類 | 概要 | 代表例 | 自社の主な責任範囲 |

|---|---|---|---|

| SaaS(Software as a Service) | アプリケーションをそのまま利用する形態 | Microsoft 365、Google Workspace、Salesforce | アカウント管理・データのアクセス権設定 |

| PaaS(Platform as a Service) | アプリケーション開発・実行基盤を提供 | AWS Elastic Beanstalk、Google App Engine | アプリケーション・データの保護 |

| IaaS(Infrastructure as a Service) | 仮想サーバやストレージなどのインフラを提供 | AWS EC2、Azure Virtual Machines | OS・ミドルウェア・アプリ、データすべて |

SaaSはプロバイダの管理範囲が最も広く、利用企業の責任範囲は比較的限定的です。PaaSではアプリケーションとデータの保護が自社の責任となり、IaaSになるとOSやミドルウェアも含めて自社で管理する範囲が大きく広がります。

責任共有モデル:自社が守る範囲はどこか

責任共有モデルで特に見落とされやすいのが「IAM(Identity and Access Management)の設定」と「データの分類・保護」です。たとえば、AWSの場合、クラウドインフラそのもののセキュリティはAWSが担いますが、そのインフラ上で何を動かし、誰がアクセスできるようにするかは利用企業側の判断に委ねられています。

「プロバイダが安全なら自社も安全」という認識は危険です。利用企業側の設定ミスや権限管理の不備がセキュリティリスクの主な原因になりえます。責任の境界線を正確に把握することが、対策の優先順位を決める前提となります。

参考:「AWS 責任共有モデル」をもとに作成

クラウドセキュリティの5つのリスク

クラウド環境特有のリスクを理解することで、「なんとなく怖い」という感覚から「何を警戒すべきか」という具体的な認識へと変えることができます。ここでは国内外の事例を交えながら、代表的なリスクを5つ紹介します。

不正アクセス・情報漏洩

クラウド環境はインターネットから直接アクセスできる構造上、攻撃者にとって格好の標的となります。管理者アカウントに強固なパスワードを設定していても、多要素認証(MFA)を有効化していなければ、フィッシング攻撃や認証情報の流出によってアカウントを乗っ取られるリスクがあります。不正アクセスによって顧客情報や機密データが外部に流出した場合、企業の信頼失墜や法的責任につながりかねません。

サイバー攻撃(ランサムウェア等)

ランサムウェアはクラウド環境にも積極的に侵入してきています。クラウドストレージにも感染が広がり、バックアップまで暗号化されてしまったケースも確認されています。警察庁「令和7年におけるサイバー空間をめぐる脅威の情勢等について」*3でも、ランサムウェア被害は依然として深刻な状況が続いていると報告されています。

クラウドだからといって攻撃を受けないわけではなく、むしろ多くのデータが集中している点がリスクを高めます。VPNの脆弱性を突いたクラウド環境への侵入や、APIの悪用なども報告されており、攻撃の手口は多様化しています。

*3:出典:令和7年におけるサイバー空間をめぐる脅威の情勢等について|警察庁

設定ミス・権限管理不備

AWSにおける設定ミスは、外部からの攻撃を待たずして情報漏洩やサービス停止を引き起こす原因になります。S3バケットのアクセス許可を誤って「公開」設定にしたまま運用した場合、顧客情報が外部から閲覧可能な状態になりかねません。セキュリティグループで0.0.0.0/0(全IPからのアクセス)を許可したままにしているケースや、IAMで必要以上に広い権限を付与したままにしているケースも多く見られます。こうした設定ミスの多くは悪意のある操作ではなく、担当者の知識不足や確認漏れによって生じます。AWS ConfigやSecurity Hubを活用した継続的なチェックが有効な対策です。

データ消失

クラウドにデータを保存していれば安全、というのは誤った認識です。誤操作による削除、ランサムウェアによる暗号化、クラウドサービス側の障害など、さまざまな要因でデータが失われる可能性があります。

「クラウドにあるから大丈夫」と思い込んでバックアップを取得していなければ、重要なデータをすべて失うリスクは十分にあります。特にSaaSの場合、プロバイダが提供するデータ保護の範囲と、自社が別途バックアップを取るべき範囲を把握しておく必要があります。

コンプライアンス違反

クラウド上で個人情報や機密情報を扱う場合、個人情報保護法・GDPR・各種業界規制への準拠が求められます。適切なアクセス管理や監査ログの取得・保管ができていなければ、規制当局からの指摘・制裁のリスクが生じます。

コンプライアンス違反は、実際の情報漏洩が起きていなくても対応コストと風評被害を生む経営リスクです。取引先や監査法人から「クラウド上のデータ管理はどうなっているか」と問われたときに答えられる状態を、今から整えておくことが求められます。

フルマネージドセキュリティサービスならクラウドファスナーCloudFastener(クラウドファスナー)は、AWSをはじめ、Azure、Google Cloud環境を強化するフルマネージドセキュリティサービスです。脅威見地から設定・運用・インシデント対応・復旧まで、セキュリティ専門家がワンストップでサポートします。 |

自社のクラウドセキュリティのチェックポイント

リスクを頭で理解しても、「自社は大丈夫だろう」と感じてしまうことは少なくありません。以下の問いかけに一つでも「できていないかもしれない」と思うものがあれば、対策の見直しが必要なサインです。

セキュリティ担当が兼務になっていないか

「クラウドのセキュリティはIT担当者が兼務で見ている」という状況は、中小企業や中堅企業では珍しくありません。しかし、クラウド環境の監視・設定確認・インシデント対応を本来業務と並行して行うのは、現実的には非常に困難です。

問題は担当者の能力ではなく、構造的なリソース不足にあります。兼務体制のままクラウド利用が拡大すれば、監視の目が届かない領域が増え、気づかないままリスクが積み上がっていきます。「人手が足りないから仕方ない」で片づけられる問題ではないのが、クラウドセキュリティの難しさです。

アラート対応が後回しになっていないか

クラウド環境では、不審なアクセス検知・設定変更の通知・脆弱性アラートなど、多種多様な通知が日常的に届きます。専任担当者がいない環境では、アラートが積み上がっても「重要度の判断ができない」「対応する時間がない」という状況が生まれがちです。

対応が遅れているアラートの中に、深刻なインシデントの兆候が含まれていることがあります。「見ているが対応できていない」という状態は、見ていないこととリスクの観点では大差ありません。

クラウドの設定を定期的に見直しているか

クラウドの設定は、一回確認すれば終わりではありません。以下のチェックリストで、自社の状況を確認してみてください。

- 不要なユーザアカウントや権限が残っていないか定期的に棚卸ししている

- 管理者アカウントに多要素認証(MFA)を設定している

- セキュリティグループやファイアウォールルールが最小権限の原則に基づいて設定されている

- 使用していないクラウドサービスやリソースが放置されていない

- 監査ログ・操作履歴を有効化し、リソースの設定変更を追跡できる状態になっている

- 外部公開されているストレージやデータベースに不必要なものがないか確認している

チェックできない項目が複数あれば、具体的な対策から着手することをおすすめします。

クラウドセキュリティの8つの対策方法

クラウドセキュリティの対策項目は広範にわたります。しかし「対策の一覧を知っている」ことと「実際に実行できている」ことの間には大きなギャップがあります。以下では、各対策の内容とともに、実務でつまずきやすいポイントにも触れていきます。

多要素認証・アクセス制御の強化

パスワードだけに頼った認証は、フィッシング攻撃や認証情報の流出により突破されるリスクがあります。多要素認証(MFA)を全アカウントに適用し、特に管理者権限を持つアカウントには必須の対策として設定しましょう。

また、アクセス権限は最小権限の原則に基づいて設計することが基本です。「必要な人が必要な範囲だけ」アクセスできる状態を維持する最小権限の原則は、ゼロトラストという考え方を実現するための重要な手段の一つです。退職者のアカウントが残っていたり、業務上不要な広い権限が付与されたままになったりしているケースは非常に多く見られます。定期的な棚卸しが欠かせません。

データの暗号化

クラウド上のデータは、保存時(at rest)と転送時(in transit)の両方で暗号化することが推奨されます。多くのクラウドプロバイダがデフォルトで暗号化機能を提供していますが、設定が有効になっているかどうかは自社で確認する必要があります。

設定の定期見直しと監査ログの取得

クラウド環境は変化が速く、新しいサービスや機能の追加に伴って設定が複雑になりがちです。CSPM(Cloud Security Posture Management)ツールを活用すると、設定の不備を自動的に検出できます。

監査ログ(AWS CloudTrail、Azure Monitor、Cloud Audit Logsなど)は、インシデント発生時の原因調査に不可欠です。ただし、ログを有効化するだけでなく、一定期間の保管と、異常なアクティビティのアラート設定まで行うことが必要です。

CSPMの詳細については、「CSPM(Cloud Security Posture Management)とは?クラウド設定管理の基礎と運用課題を詳しく解説!」をご確認ください。

脆弱性の検知・管理

クラウド上で動作するOSやミドルウェア、アプリケーションには、継続的に新しい脆弱性が発見されます。脆弱性スキャナを定期的に実行し、検出された脆弱性を優先度に応じてパッチ適用・設定変更などで対処する体制を整えましょう。

IaaS環境ではゲストOS以上の管理が自社責任となります。パッチ適用が後回しになることが多い領域でもあるため、自動化の仕組みを取り入れることが現実的な解決策です。

バックアップ体制の整備

クラウドサービスのデータ保護機能に加えて、自社でのバックアップ取得を行うことが重要です。特にランサムウェアへの対策として、バックアップデータを本番環境から論理的に分離して保管する「3-2-1ルール」(3つのコピー、2種類の保存先、1つはオフサイト)の考え方が参考になります。

定期的なリストアテストも忘れずに行いましょう。バックアップが取れていると思っていても、リストアが正常に行えない状態では意味がありません。

シャドーITの管理

現場が業務効率のために使い始めたSaaSが、気づかないうちにセキュリティリスクの入口になることがあります。まずは社内で利用しているSaaSを網羅的に把握し、承認・未承認のリストを整備することが出発点です。

CASB(Cloud Access Security Broker)ツールを活用すると、未知のSaaS利用を可視化し、リスクの高いサービスへのアクセスをポリシーベースで制御できます。

従業員教育

技術的な対策を整えても、それを運用する人材のセキュリティ意識が伴わなければ効果は半減します。開発・運用担当者向けには、IAMの最小権限設計やシークレット情報のコード埋め込み禁止といったセキュアな開発・運用習慣の教育が重要です。また、インシデント発生時に迅速に動けるよう、対応フローの周知と定期的な訓練を行っておくことも欠かせません。

セキュリティパートナーの選定

対策の全体像を整理すると、「これを全部自社でやるのは難しい」と感じる担当者も少なくないはずです。実際、クラウドセキュリティは専門性が高く、最新の脅威情報のキャッチアップから運用・監視まで、一人または少人数の兼務体制でカバーするには限界があります。

自社のリソースや専門性を踏まえたうえで、外部のセキュリティサービスや専門事業者の力を借りるという選択肢を、対策の一つとして検討することが現実的です。すべてを内製化しようとするのではなく、「何を自社でやり、何を外に任せるか」を整理することが、持続可能なセキュリティ体制につながります。

信頼できるクラウドセキュリティサービスの選び方

外部のセキュリティサービスを活用する場合、どのような基準で選べばよいかわからないという方も多いです。サービス選定において参考になる主要な認証・基準と、サービス形態の違いを整理します。

確認すべき主要な認証・基準

セキュリティサービスを選ぶ際に確認したい代表的な認証・基準を以下に示します。

ISMS(ISO/IEC 27001)

情報セキュリティマネジメントシステムの国際規格です。取得企業が適切な情報セキュリティ管理体制を構築・維持していることの証明となります。

SOC 2(Service Organization Control 2)

クラウドサービスプロバイダのセキュリティ・可用性・処理の整合性・機密性・プライバシーの5項目を監査する基準です。特にグローバルなビジネスにおいて信頼性の証明として参照されます。

AWS MSSPコンピテンシー

AWSが認定するマネージドセキュリティサービスプロバイダ(MSSP)の最高レベルの認定です。監視、脅威検知・対応、コンプライアンス支援など、厳格な要件をクリアした事業者のみが取得できます。

認証の有無だけでなく、自社の業種・規模・導入環境に合った実績があるかどうかも重要な判断軸となります。

マネージドセキュリティサービスという選択肢

マネージドセキュリティサービス(MSS)とは、セキュリティ監視・運用をまるごと外部の専門チームに委託するサービス形態です。自社にセキュリティ専任チームがいなくても、高度な監視・対応能力を持った体制を持てることが最大のメリットです。

SIEMツールの導入・運用と異なり、MSSはツールの管理に加えて監視・アラート対応・報告までをプロが担います。「ツールを入れたが使いこなせていない」という状況を回避でき、限られた社内リソースを本来の業務に集中させることができます。自社の体制やクラウド環境の規模に応じて、フルマネージド型から一部支援型まで選択肢を比較することが重要です。

フルマネージドセキュリティサービスならクラウドファスナーCloudFastener(クラウドファスナー)は、AWSをはじめ、Azure、Google Cloud環境を強化するフルマネージドセキュリティサービスです。脅威見地から設定・運用・インシデント対応・復旧まで、セキュリティ専門家がワンストップでサポートします。 |

専任チームがいなくてもできるセキュリティ体制

「対策の必要性はわかる。でも、実行する人も時間もない。」この状況は、多くのIT担当者が直面しているリアルな課題です。ここでは、専任チームがいなくても実効性のあるセキュリティ体制を整えるための考え方と、外部サービス活用の一例を紹介します。

セキュリティ人材不足が引き起こすリスク

クラウドセキュリティの対策が進まない最大の理由の一つが、人材不足です。IPA「情報セキュリティ白書2025」*4によると、セキュリティの専門部署・担当者がいる中小企業はわずか9.3%にとどまり、約70%が「組織的には行っていない(各自の対応)」という実態が明らかになっています。同白書では、国際的な調査をもとに日本のセキュリティ人材不足は過去最大に達しており、約17万人の専門家が追加で必要とされているとも報告されています。

兼務体制では、次のようなリスクが蓄積しやすくなります。アラートへの対応が遅れる、設定変更後の確認が漏れる、最新の脅威情報のキャッチアップができない、といった問題です。いずれも「担当者が悪い」のではなく、構造的なリソース不足に起因しています。白書でも「人材不足を前提とした組織への転換」の必要性が指摘されており、仕組みとリソースの両面で工夫することが求められています。

*4:出典:情報セキュリティ白書2025 | IPA 独立行政法人 情報処理推進機構

フルマネージドセキュリティサービスとは

クラウドセキュリティの対策ツールはCSPMやCASBなど多岐にわたりますが、運用体制という観点では「自社でツールを運用する」か「外部チームに委託する」かの2つに大きく整理できます。

「自社運用」の代表例はCSPM(Cloud Security Posture Management)です。クラウドの設定ミスや脆弱性を自動検出する強力なツールですが、検出されたアラートへの対応や継続的な運用には専門知識と工数が必要です。「導入したが使いこなせていない」という声も多く聞かれます。

「外部委託」の代表例はMSS(Managed Security Service)です。監視・検知・対応までの運用を外部のセキュリティ専門チームに委任するサービスで、ツールの提供に加え人的なオペレーションがセットになっているため、自社に専門知識がなくても運用が回ります。

フルマネージドセキュリティサービスとは、MSSのなかでも脅威検知・脆弱性管理・コンプライアンス対応・証跡監査などをワンストップで提供し、専門チームが判断から実対応まで継続的に運用を担う形態です。「個別のツールをいくつか導入するより、統合的な運用支援が欲しい」という企業にとって、費用対効果が高い選択肢となりえます。

CloudFastenerで解決できること

CloudFastenerは、AWS・Azure・Google Cloudに対応したフルマネージドセキュリティサービスです。専任のセキュリティチームを持てない企業でも、クラウド環境のセキュリティ対策を迅速かつ効果的に進められるよう設計されています。

主な特長として、以下のような点が挙げられます。

- 専門チームによる脅威検知・監視:高度な専門知識を持つセキュリティチームがオンラインでサポートします

- 脆弱性管理・データ保護・証跡監査・コンプライアンス対応をワンストップ提供:複数のツールを個別に管理する手間を削減できます

- AWS MSSPコンピテンシー認定取得:日本企業初・世界14社目として、AWSセキュリティ対策支援で培った高い技術力と運用実績、信頼性が評価されています

「自社だけでは手が回らない」という状況を打開するための選択肢の一つとして、検討の価値があるサービスです。詳しい機能や導入事例については、無料のサービス資料よりご確認ください。

クラウドセキュリティは、特定のツールを導入すれば完結するものではなく、継続的な運用・監視・改善が求められる領域です。まずは自社のクラウド利用状況と責任範囲を整理し、現状のギャップを可視化することから始めてみましょう。

クラウドセキュリティにおいてよくある質問

クラウドは安全ですか?

クラウドサービス自体は、大手プロバイダが高度な物理セキュリティや冗長構成を整えており、インフラレベルの安全性は高いといえます。ただし、責任共有モデルにある通り、データの管理方法やアクセス権限の設定は利用企業側の責任です。実際に発生している情報漏洩の多くはプロバイダ側ではなく、利用企業側の設定ミスや運用の不備に起因しています。「クラウドを使っているから安全」ではなく、「自社の管理範囲をきちんと対策できているか」が安全性を左右します。

詳しくは「オンプレミスとクラウドのセキュリティの違い」をご確認ください。

クラウドセキュリティにはどんな種類がありますか?

クラウドセキュリティとは、クラウド上のデータ・アプリケーション・インフラを守るための取り組みの総称です。アクセス制御・暗号化・脆弱性管理・ログ監視・コンプライアンス対応など幅広い施策が含まれ、利用するクラウドの形態(SaaS・PaaS・IaaS)によって自社が担うべき範囲も異なります。

詳しくは「クラウドセキュリティとは」をご確認ください。

クラウドサービスにおけるセキュリティ対策は?

優先度の高い対策として、まず多要素認証の全アカウントへの適用、次に最小権限の原則に基づくアクセス制御の整備、そして監査ログの有効化と定期的な設定見直しが挙げられます。加えて、バックアップ体制の整備・脆弱性の定期スキャン・シャドーITの可視化・従業員教育も重要な要素です。自社のリソースや専門性によっては、外部のマネージドセキュリティサービスを活用することも有効な選択肢です。

具体的な対策の内容については「クラウドセキュリティの8つの対策方法」で詳しく解説しています。